Cracker un logiciel Windows avec OllyDbg et XOR (phishing)

API ?? Kesako ?

Les APIs Windows sont des fonctions prêtes à l’emploi pour interagir avec le système : affichage, fichiers, réseau, etc.

On les retrouve dans les DLL comme User32.dll ou Kernel32.dll.

OllyDbg les affiche via Ctrl + N (ou clic droit → Search for / Names).

Exemple d'API : GetDlgItemTextA — Elle sert à récupérer le texte d’une zone de saisie (input).

Objectif du crackme

Le programme chiffre la clé avec un chiffrement XOR. On doit retrouver la vraie clé à partir du dump mémoire :

Exemple de XOR à la main (avec 0Fh) :

Si je refais un xor avec OFh dessus j'obtiens les caractères ascii de base :

43h XOR 0Fh = 4Ch = L

4Ah XOR 0Fh = 45h = E

30h XOR 0Fh = 3Fh = ?

La clé décodée partiellement est : WLE?

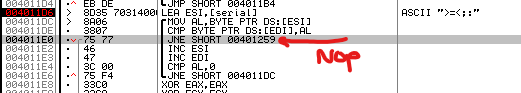

🛠 Patch binaire avec OllyDbg

On peut forcer le programme à accepter n'importe quelle clé en remplaçant l'instruction JNE par NOP.

Cela neutralise la condition de vérification. Le programme pense que la clé est bonne et on a fait notre premier crackage !!!